Search results for tag #security

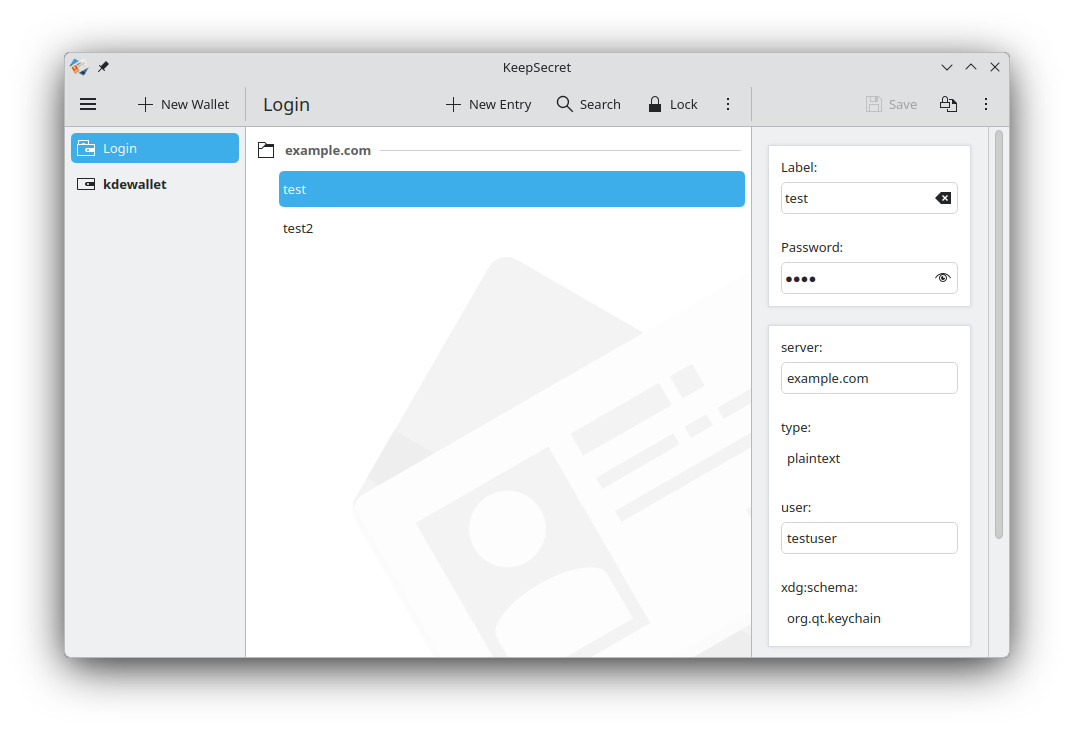

Time to get a new wallet? Marco Martin releases KeepSecret 1.1, KDE's new password manager.

https://notmart.org/blog/2026/05/keepsecret-1-1/

#passwords #security #OpenSource #FreeSoftware #desktop #keyring

Unbound 1.25.0 was released a week ago, and contained fixes for 32 security related reports.

We are diligently working towards the next release, and as of today, the Unbound team is currently triaging 22 reports – and counting – from security researchers employing LLMs.

Will this settle down, or continue to grow as LLMs evolve?

GrapheneOS version 2026050400 released:

https://grapheneos.org/releases#2026050400

See the linked release notes for a summary of the improvements over the previous release.

Forum discussion thread:

https://discuss.grapheneos.org/d/35281-grapheneos-version-2026050400-released

#Google #DeepMind Workers Vote to #Unionize Over #Military #AI Deals

#UK staff of Google's AI research lab hope to block the use of the company's artificial intelligence models in military settings.

#artificialintelligence #security #union

https://www.wired.com/story/google-deepmind-workers-vote-to-unionize-over-military-ai-deals/

#DHS Demanded #Google Surrender Data on Canadian’s Activity, Location Over Anti-ICE Posts

Using a 1930s trade law, #HomelandSecurity targeted the man—who hasn’t entered the US in more than a decade—following posts on X condemning the killings of #ReneeGood and #AlexPretti.

#ice #Canada #privacy #security #geolocation

A Federal Worker Was Fired for Filming #DOGE. Now She’s Running for #Congress

#AlexisGoldstein , a former #ConsumerFinancialProtectionBureau employee, was fired this year for recording DOGE’s incursion into the agency.

#election #vote #privacy #security #cfpb

Huh, Microsofts Edge-Browser speichert Passwörter im Klartext im Speicher. Unter #Linux braucht man #Edge ja manchmal für #Teams oder #XBoxCloudGaming. Da kommt das zum Glück in der Regel als Flatpak, aber trotzdem gruselig. Ich vertraue Microsoft allerdings sowieso nicht meine Passwörter an, sondern nutze dafür #KeepassX.

#Python #cryptography library (yes, the one that criticizes everything and everyone) is now vibecoded. Our future is truly bright!

Noticed because apparently "Claude" wrote a test that OOM-ed my system. But hey, #RustLang protects against memory errors, so it's fine to vibecode your security critical components.

Microsoft Edge: Passwörter landen als Klartext im Speicher

Der Edge-Passwort-Manager wirkt sicher: Verschlüsselte Speicherung, von Windows Hello gesichert. Im Speicher liegt aber Klartext.

Kritische #Kernel #Lücke bedroht zahlreiche #Linux Systeme - #fosstopia

#IT #Security #Forscher haben eine schwere #Schwachstelle im #Linux_Kernel offengelegt (CVE-2026-31431). Die Lücke trägt den Namen Copy Fail und erlaubt lokalen Nutzern den Zugriff auf höchste Systemrechte (root). Angreifer können gezielt vier Bytes in den Seitencache beliebiger Dateien schreiben und so die Kontrolle über ein System übernehmen...

Microsoft Edge: Passwords end up in memory as plaintext

The Edge password manager appears secure: encrypted storage, secured by Windows Hello. But plaintext is stored in memory.

I Reached Out to the White House Counterterrorism Czar for Comment. He Lashed Out on X.

---

Sebastian Gorka accused a ProPublica reporter of writing a “putrid piece of hackery” about him. Here’s how basic beat reporting led to a broader story about the state of the U.S. counterterrorism mission at a critical moment.

https://www.propublica.org/article/sebastian-gorka-counterterrorism-reporting?utm_source=mastodon&utm_medium=social&utm_campaign=mastodon-post

#News #WhiteHouse #Government #USPolitics #Security #Journalism

Reminder: Unbedingt Updates einspielen. Ist ja immer wichtig, aber aktuell ist das wegen "Copy Fail" noch ein wenig dringender. Mit der Sicherheitslücke können sich Angreifer:innen root-Rechte verschaffen – und das tun sie auch.

Heise berichtet: Die Linux-Lücke „Copy Fail“ (CVE-2026-31431) wird bereits aktiv ausgenutzt — lokaler Root-Zugriff. Admins sollten sofort verfügbare Kernel-Updates/Packages einspielen. Details & PoC: https://www.heise.de/news/Linux-Luecke-Copy-Fail-wird-bereits-angegriffen-11279850.html 🔥🛡️🐧 #Linux #Security #CVE202631431

Edit/Korrektur: Laut @giggls

ist ein Container-Escape nicht möglich.

Kürzlich CVE-2026-31431 im Linux Kernel auf dem Radar gehabt: Hohe Schwachstelle in crypto/algif_aead – ermöglicht lokale Privilege Escalation (CVSS 7.8). Betroffen Kernel 4.14 bis 6.19.x. CISA warnt. Patches ready – kernel updaten! Details: https://nvd.nist.gov/vuln/detail/CVE-2026-31431 #Linux #Kernel #Security #CVE

Signal is developing a standalone desktop app without requiring a smartphone for setup or use, based on recent open-source code changes. 🖥️

The update adds more desktop controls while keeping end-to-end encryption, improving device independence with a privacy-first design. 🔐

#TechNews #Signal #Messaging #Privacy #E2EE #Encryption #EndToEndEncryption #OpenSource #FOSS #Cybersecurity #Security #Data #Internet #Freedom #Software #Tech #Communication

Your face is becoming your password, and you can’t change your face.

Facial recognition systems turn your identity into a permanent digital key. If that data is breached, it’s not just another hack — it’s a lifelong vulnerability that can track you, expose you and be nearly impossible to undo.

https://theconversation.com/facial-recognition-data-is-a-key-to-your-identity-if-stolen-you-cant-just-change-the-locks-278289

Am kommenden Freitag laden wir wieder ein zum monatlichen offenen Stammtisch. Dieses Mal habt ihr euch Claude Mythos als Thema gewünscht – und wie man seine Computer in der aktuellen Lage sicher hält. Wir als Verein, der sich für quell-offene Betriebssysteme einsetzt, haben dazu natürlich einiges zu sagen. Du auch? Dann komm dazu zum Snacken und Schnacken am Freitag, 8. Mai, wie immer ab 19:30 Uhr in der Sofa-Ecke im @netz39 !

#Stammtisch #claude_mythos_preview #security #linux #copyfail

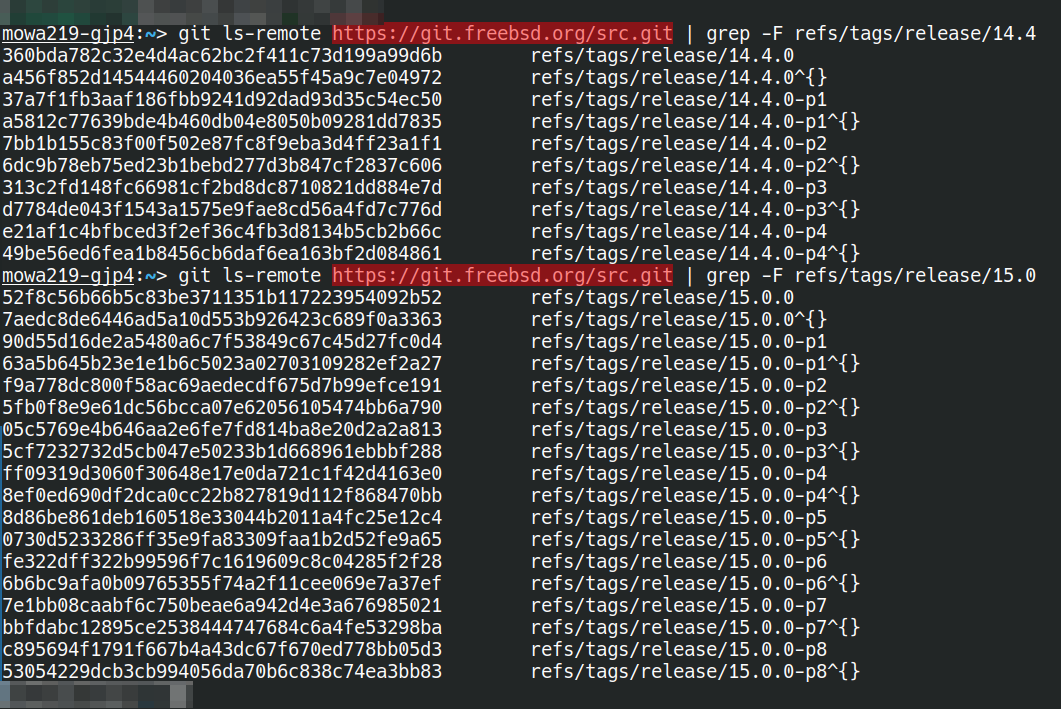

It's fair to say that <https://nitter.net/cperciva/status/2049591719143059860>, a few hours before Gary's video, was not bullshit:

" In April, FreeBSD issued eight security advisories. Six of them were for issues found by AI."

Colin Percival quotes his own post from March 2026:

"… LLMs are producing lots of slop, but they're also finding a heck of a lot of real vulnerabilities."

@seuros if you disagree with CWE-121 – the Common Weakness Enumeration (CWE™) for CVE-2026-4747 – you might contact MITRE – <https://www.cve.org/CVERecord?id=CVE-2026-4747>.

Cc @garyhtech @cperciva@mastodon.social

@cperciva@bird.makeup (automated)

#AI #FreeBSD #vulnerability #Anthropic #Claude #Mythos #security #infosec

copy.fail erfolgreich auf allen gefährdeten Hosts mitigiert. Besonders betroffen bei mir waren Jumphosts. Das Wochenende kann beginnen...

Canonical-Server: Massive Cyberattacke läuft

Ein laufender Angriff auf die Canonical-Server beeinträchtigt den Snapstore und andere wichtige Komponenten.

Releases are still pending, but our repositories all received upgraded kernels to address copy.fail (CVE-2026-31431).

So make sure you upgrade to the latest available kernels.

edge: >= linux-lts-6.18.22

3.23: >= linux-lts-6.18.22

3.22: >= linux-lts-6.12.85

3.21: >= linux-lts-6.12.85

3.20: >= linux-lts-6.6.137

3.l9: >= linux-lts-6.6.137

3,18: >= linux-lts-6.1.170

3.17: >= linux-lts-5.15.204

👩💻 My So Called Sudo Life - day 500: still a newbie edition 🆕

Dear Fedi friends,

Today marks the 500th day of my self-hosting adventures and I'm celebrating it with... a slice of humble pie:

Also: please remember to update your Linux system to patch the critical vulnerability that has been found.

#Linux #CopyPaste #security #MySoCalledSudoLife #SelfHosting #YunoHost

🧵 Pixel art works, 8/x

Isometric pixel illustration for a Dutch infosec company.

#PixelArt #InfoSec #security #privacy #safety #data #CharacterDesign #graphics #design #artwork #2D #vector #illustration #illustrator #fantasy #picture #DigitalArt #OriginalArt #digital #experimental #style #art #artist #arts #arte #designer #GraphicDesign #minimalism #NoAI #HumanArt #ArtLovers #FineArt #painting #drawing #doodle #sketch #MastoArt #FediArt #MastodonArt #CreativeToots #ArtistsOnMastodon

Aber linux ist doch sicher…

Der link geht auf einen englischsprachigen text. Bei heise gibts eine deutschsprachige meldung, nicht, dass das gruseln noch an irgendwelchen sprachbarrjeren scheitert. Und nein, diesmal ist nicht eine komponente betroffen, die auf linux draufgesetzt wurde, diesmal ist es der kernel selbst. Also schön die sicherheitsaktualisierungen einspielen, wenn sie fertig sind! Nur ein fehler, der beseitigt wurde, ist ein guter fehler. Auch, wenn sich das im moment alles eher so liest, als sei die ausbeutung für angreifer nicht ganz so einfach.

via hirnfick 2.0

#Fail #Heise #Link #Linux #Security"Copy Fail": Eine Zero-Day-Lücke im Linux-Kernel ermöglicht seit 2017 lokalen Nutzern, Root-Rechte zu erlangen. Betroffen sind nahezu alle Distributionen. Patches sind verfügbar. #Linux #Security https://winfuture.de/news,158428.html?utm_source=Mastodon&utm_medium=ManualStatus&utm_campaign=SocialMedia

„Copy Fail“: Linux-root in allen großen Distributionen mit 732 Byte Python

Die Entdecker haben die root-Lücke im Linux-Kernel „Copy Fail“ getauft. Alle größeren Distributionen seit 2017 sind betroffen.

🐦🔥nemo™🐦⬛ 🇺🇦🍉

🐦🔥nemo™🐦⬛ 🇺🇦🍉

![[?]](https://aseachange.com/fileserver/01ENCW3D083ATDAP5WGJEMSJC8/attachment/original/01JG469Y8X2DXVNGTWEZ8BPAGX.jpeg)

![[?]](https://s0.wp.com/wp-content/plugins/activitypub/8.0.1/assets/img/wp-logo.png?m=1773301736i)